Evita el Secuestro de Archivos de tu ordenador Ransomware

¿Habéis oído hablar del secuestro de archivos mediante virus?

Ya les ha sucedido a algunos de nuestros clientes, y por este motivo queremos alertaros de esta situación y procurar que no vuelva a suceder. Esta técnica recibe el nombre RANSOMWARE o Secuestro mediante Software.

Hace un tiempo que se están popularizando los casos de secuestros de los archivos de ordenadores a través de virus ocultos en correos electrónicos fraudulentos. Estos virus mutan muy rápidamente, y consiguen ir siempre un paso por delante de las compañías de antivirus, y al enviarse por e-mail, la velocidad a la que surgen nuevas variantes es bastante preocupante.

¿Cómo nos podemos infectar?

Los creadores de estos virus por desgracia son bastante creativos, y consiguen ocultar el virus de forma muy eficiente, suplantando la identidad de empresas conocidas como Ikea, Correos, Hacienda, OVH, etc, con un texto en español indicando que se adjunta un archivo importante (un certificado, un catálogo, una factura…) y el archivo parece normal.

Algunos ejemplos de los correos que incluyen estos virus:

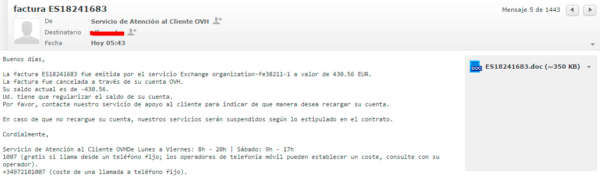

- Virus adjunto en un correo aparentemente como factura de OVH

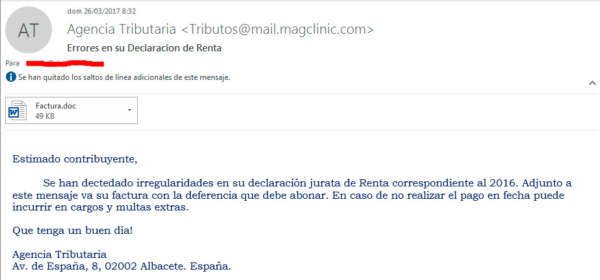

- Virus adjunto en un documento de Word, aparentemente enviado por la Agencia Tributaria.

Cómo podréis observar en las imágenes, el nombre del remitente lo personalizan pero si os fijáis el dominio de la dirección no pertenece a la misma empresa, resultando sospechoso de suplantación de identidad.

¿Qué pasa si me infecto con un Ransomware?

La cantidad de correos que recibimos diariamente, junto con el estrés del trabajo diario son la fórmula perfecta para despistarnos y abrir el virus adjunto sin ver el peligro. Al ejecutar el archivo adjunto al correo se nos pedirá habilitar unas macros y si le damos permiso, automáticamente empieza a trabajar en un segundo plano, descargando archivos de Internet que se ejecutarán y comenzarán a encriptar la mayoría de archivos de nuestro ordenador, básicamente utiliza una lista de las extensiones de archivo más habituales para escoger imágenes, documentos, bases de datos, etc.

¡Cuidado! El virus no sólo encriptará los archivos de tu ordenador, cualquier unidad de almacenamiento que tengas conectada (pen drive o disco externo) sufrirá las consecuencias, así como cualquier ordenador en tu red local al que tengas acceso: compañeros de oficina, servidores, portátiles con Wi-Fi…

Una vez el virus ha terminado de encriptar archivos, aparentemente no pasará nada, todo seguirá igual, pero cuando vayamos a una de nuestras carpetas con imágenes o documentos, si el virus ha tenido éxito nos encontraremos que los archivos no se pueden abrir. Puede que incluso tengan el nombre de archivo correcto, pero internamente el código se ha encriptado mediante un algoritmo bastante fuerte y los archivos son totalmente inservibles.

Junto a los archivos encriptados, es habitual que se encuentre un archivo de texto con un nombre poco habitual que convierte el ataque en un secuestro. Al abrirlo encontraremos «la solicitud de rescate», que el secuestrador habrá preparado para explicarnos cómo podemos recuperar nuestros archivos con un pago online mediante BitCoins en la página web que el secuestrador tendrá en la Internet Profunda. El coste del rescate puede variar entre 1 y 2 Bitcoins, aunque algunas versiones permiten negociar una rebaja en el precio.

¿Y ahora qué opciones hay?

Lo primero que debemos hacer es respirar hondo, porque viene lo peor; cuando nos demos cuenta de todo lo que se ha perdido. Almacenamos tanta información que no sabemos lo que tenemos hasta que pensamos que lo hemos perdido.

Lo más aconsejable es llamar primero a la Policia para denunciar los hechos. Haciendo esto contribuiremos a que las fuerzas del orden persigan a los «hackers» que se dedican a este tipo de chantajes, que podrá ser difícil pero no imposible. También tendremos un justificante legal por si lo necesitamos a nivel legal o fiscal.

En principio el virus sólo se ejecuta cuando se abre el archivo adjunto, así que bórralo y borra también el correo donde venía, pero tampoco está de más pasar un antivirus actualizado al ordenador.

En el mejor de los casos, si tenemos copia de seguridad de todo lo que se ha encriptado, no tendremos que plantearnos el pagar el rescate y habrá que comenzar a restaurar los archivos. Pero si nuestra copia no es reciente y se han perdido varios días o semanas de trabajo, tal vez tengamos la tentación de pagar para recuperar nuestros archivos.

¿Qué sucede si pago el rescate?

Puede suceder lo peor, que pagues el rescate y por algún motivo no consigas recuperar tus archivos, o recuperes sólo una parte de ellos. No esperes ninguna garantía de unos delincuentes.

Es lógico pensar que lo único que quiere el secuestrador es dinero, y que cuando cobre se acabó el chantaje. Además, a nivel de reputación les interesa que se corra la voz de que pagar es conveniente, pero no hay que olvidar que pagando, fomentamos una actividad delictiva. En algunos casos nos podemos encontrar un chat en la web del secuestrador donde nos darán indicaciones, o incluso negociar el rescate.

Como decíamos al principio del post, nuestra división de informática por desgracia ha tenido que enfrentarse varias veces a estas situaciones y en casos extremos se ha realizado el pago, y por suerte todo fue bien (y conseguir bitcoins no es precisamente como comprar en una máquina de refrescos). Hecho el pago, si todo va bien, mediante un proceso automatizado detectan la transacción y en pocos minutos nos aparece la descarga de un programa que al ejecutarlo comenzará a desencriptar los archivos y lo dejará todo como estaba.

¿Qué se puede hacer al respecto?

Recordad que es muy importante realizar copias de seguridad de los archivos de nuestra empresa. Por desgracia, una vez el virus ha encriptado los archivos, las únicas opciones son pagar el rescate o recuperar una copia de seguridad que tengamos hecha.

Un mantenimiento informático adecuado puede librarnos de este mal trago, programando copias de seguridad periódicas y manteniendo nuestros antivirus siempre actualizados.

Según la cantidad de archivos que tenga que procesar el virus, puede tardar 5 ó 60 minutos en encriptar toda la información, por eso apagando el ordenador interrumpimos el proceso y minimizamos los daños.

Deja tu comentario